Нещодавно дослідниками зі Splunk було опубліковано дослідження щодо того яка з програм-вимагачів є найшвидшою. Вони спробували перевірити, який зразок програм-вимагачів виконає найшвидше за часом шифрування файлів.

Чому це важливо знати, скільки часу потрібно програмі-вимагачеві для шифрування системи?

Результати цього дослідження співпали з аналогічним дослідженням, а саме таким собі “маркетинговим” PR-трюком від банди хакерів LockBit, де вони також порівнювали різні сімейства програм-вимагачів щодо того, хто є найшвидшим. Їхнє власне програмне забезпечення-вимагач виявилося найшвидшим.

Дослідники зі Splunk стверджують, що результати цього дослідження допоможуть спеціалістам з кібербезпеки приймати більш точні рішення щодо загрози-вимагача. І взагалі дуже цікаво знати, чи можна зупинити повне шифрування після зараження і що важливіше, скільки часу ми маємо на такий випадок.

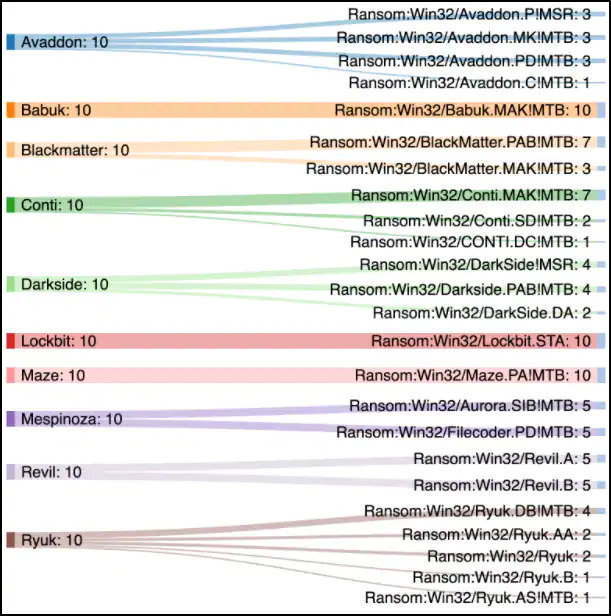

Дослідження проводилося в спеціальному контрольованому середовищі з моделюванням події реального зараження. Дослідники вибрали десять варіантів з десяти різних сімейств шкідливих програм. Загальна кількість файлів для тестування становить 53 ГБ. Усі 98 561 файли мали різні розширення, такі як pdf, XLS, doc.

Кожен зразок програм-вимагачів було запущено на чотирьох хостах і склало 400 різних запусків програм-вимагачів. Тобто, 10 сімей х 10 зразків на сімейство х 4 профілі. Для збору необхідних даних дослідники використовували комбінацію Microsoft Sysmon, stoQ, Zeek разом зі статистикою Windows Perfmon і власним журналом Windows.

«У нашій початковій гіпотезі ми стверджували, що якщо програмне забезпечення-вимагач вже виконується в системі, то для організації надто пізно хоч якось зреагувати, щоб це було ефективно. Ми провелиогляд літератури щодо цього питання і виявили лише роботу, яка була енциклопедичною за обсягом від одної з хакерських груп», – йдеться у статті, написаній у блозі команди.

Як проводилося дослідження щодо найшвидшого програмного забезпечення-вимагача?

Тож команда створила чотири різні машини-жертви, які мали операційні системи Windows Server 2019 і Windows 10. Слід зазначити, що кожна з них мала свої дві різні характеристики продуктивності, що імітували середовище клієнтів.

Усі зразки, які були взяті для тестування, дослідники отримали від ідентифікаторів виявлення Microsoft Defender на VirusTotal.

Щоб фіксувати необхідні події шифрування, дослідники включили аудит на рівні об’єктів у 100 каталогах, де їх файли були перевірені. Це, у свою чергу, надало команді журнали EventCode 4663, які вони використовували для обчислення загального часу до шифрування (TTE) для кожного зразка відповідно.

Під час тестування зразків дослідники отримали доступ до значення Accesses DELETE в кінці кожного зашифрованого файлу з кожного зразка. І саме так вони вимірювали швидкість шифрування. Однак дослідники попереджають, що не з кожним програмним забезпеченням-вимагачем ви отримуєте це, а пошук EventCode=4663 Accesses=DELETE у Splunk не завжди дає однакові результати.

Результати дослідження

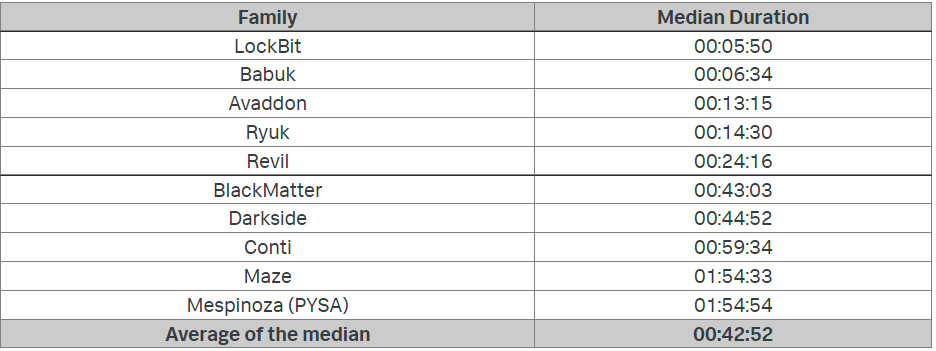

Результати дослідження виявилися такими, як «рекламувала» банда LockBit на своєму сайті Tor. Сімейство програм-вимагачів цих злочинних розробників зашифрувало тестові файли за чотири хвилини і дев’ять секунд. Бабук посів друге місце з відставанням на одну хвилину.

Але важливо розуміти, що розміщення програм-вимагачів було зроблено відповідно до середньої тривалості, оскільки результати деяких сімей можуть зіпсувати середню тривалість. Щоб пояснити, дослідники назвали один зразок програмного забезпечення Babuk, на шифрування файлів якому знадобилося більше трьох з половиною годин.

Дослідження також доступне з більш детальною інформацією за посиланням. Команда пообіцяла опублікувати більше.

І нарешті постає питання. Що фахівці з кібербезпеки можуть взяти з дослідження?

По-перше, це оригінальна гіпотеза команди, яка в основному привела до цього дослідження. Чи настільки швидкими бувають програми-вимагачі, щоб не можливо було їх зупинити при раптовому потраплянні в систему? Як виявилося, швидше за все, у вас справді є той самий мізерний шанс.

Поради щодо того, як уникнути зараження програмою-вимагачем

Але всі знають напевно, що завжди краще попередити проблему, ніж боротися з нею. Ще раз нагадую вам загальні поради, щоб уникнути зараження програмою-вимагачем:

- Використовуйте послуги VPN у загальнодоступних мережах Wi-Fi. Якщо ви використовуєте загальнодоступні мережі Wi-Fi, завжди намагайтеся використовувати безпечне VPN-з’єднання. Особливо використовуйте його, коли виконуєте деякі конфіденційні транзакції, такі як деякі банківські платежі;

- Використовуйте лише надійні джерела завантаження. Я думаю, що сьогодні цей пункт має видаватися більш ніж очевидним. Використовуйте лише ті сайти, які мають знаки безпеки та конфіденційності. Подивіться на адресний рядок браузера. Там ви повинні побачити “https” замість “http”. Символ блокування або щит також вказує на безпеку ресурсу. Особливу обережність слід приділяти, коли ви завантажуєте будь-що на свій телефон. Використовуйте Google Play Store або Apple App Store коли вам потрібно що-небудь завантажити на телефон;

- Регулярно перевіряйте свої програми та операційні системи на наявність нових оновлень. Коли у вас остання версія програми або операційної системи, кіберзлочинцям важче виконувати експлойти на них. Перевірка нових оновлень не займає багато часу, але, безумовно, усуває багато майбутніх проблем;

- Ніколи не використовуйте невідомі USB-накопичувачі. Ця порада для дуже або занадто допитливих людей. Коли ви думаєте, що нічого поганого не може статися, якщо я один раз подивлюся, то це саме те, де і ховається підступ. Справа в тому, що ви не знаєте, що зберігається на цій, здавалося б, втраченій USB-флешці, і краще не знати взагалі. Стара приказка говорить: «Чим менше знаєш, тим краще спиш».

І останні, але занадто очевидні, тому ми просто назвемо їх. Не переходьте за підозрілими посиланнями, не розголошуйте свою особисту інформацію там, де це може бути небезпечно, не відкривайте підозрілі вкладення електронної пошти.

Це лише поради, але зі здоровим глуздом вони несуть сенс безпеки. Будьте пильні.